AMD hat die neue AGESA-Version 1.2.0.3e für Mainboards mit AM5-Sockel veröffentlicht. Während das Update vordergründig durch die Unterstützung eines bislang nicht offiziell vorgestellten Prozessors, wahrscheinlich des Ryzen 7 9700F, für Aufmerksamkeit sorgt, enthält es vor allem einen wichtigen Sicherheitspatch für das Firmware-basierte Trusted Platform Module (fTPM).

I

Im Mittelpunkt steht eine Schwachstelle mit der Kennung AMD-SB-4011. Sie basiert auf einem Problem in der Referenzimplementierung von TPM 2.0, das ursprünglich vom Trusted Computing Group Vulnerability Response Team (TCG VRT) gemeldet wurde. Die Sicherheitslücke erlaubt es, über speziell präparierte Befehle einen sogenannten Out-of-Bounds-Lesezugriff im TPM zu provozieren. Diese Angriffe können von lokalen Anwendungen initiiert werden und im schlimmsten Fall sensible Daten aus dem TPM auslesen oder die Funktionalität des Moduls beeinträchtigen.

Bildquelle: getimg.ai

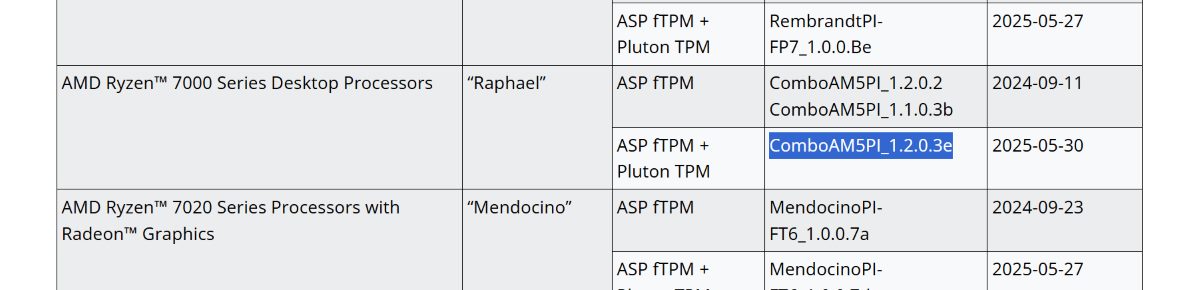

Nach Analyse der TCG-Berichte geht AMD davon aus, dass sowohl das eigene Firmware-TPM als auch gegebenenfalls Pluton-basierte TPM-Implementierungen betroffen sind. Das Unternehmen reagiert nun mit einer überarbeiteten AGESA-Firmware, die entsprechende Schutzmechanismen enthält und somit die Verwundbarkeit behebt.

Bildquelle: AMD

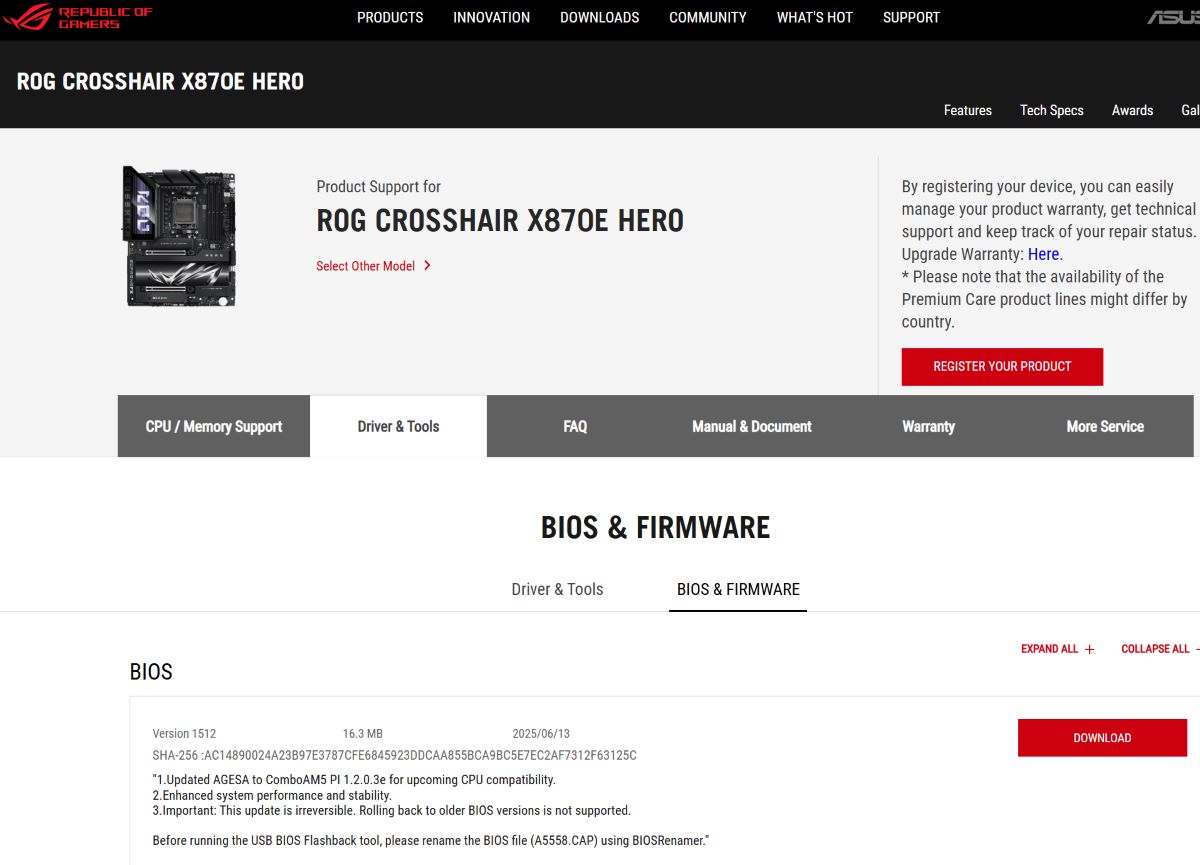

Die Einstufung des Risikos fällt in den Bereich mittlerer Schwere. Potenziell betroffen sind Nutzer, die ihre Systeme über das integrierte fTPM absichern und etwa BitLocker oder andere TPM-gestützte Sicherheitsfunktionen verwenden. AMD empfiehlt in diesem Zusammenhang ausdrücklich das zeitnahe Einspielen der aktualisierten BIOS-Versionen, die bereits von mehreren Mainboard-Herstellern bereitgestellt wurden. Beispielsweise steht bei ASUS für das ROG Crosshair X670E Hero inzwischen BIOS-Version 1512 zur Verfügung, welche die neue AGESA-Version 1.2.0.3e enthält. Auffällig ist, dass ASUS in diesem Zuge das Zurückspielen älterer BIOS-Versionen deaktiviert hat – ein klares Zeichen, wie ernst die Lücke genommen wird.

Bildquelle: ASUS

Die Integration des Patches verdeutlicht erneut die zentrale Rolle von Firmware-Updates bei der Absicherung moderner PC-Plattformen. Der Fall macht außerdem deutlich, dass selbst etablierte Standards wie TPM 2.0 nicht vor Sicherheitsproblemen gefeit sind. In Zeiten wachsender digitaler Angriffsflächen stellt die kontinuierliche Pflege solcher sicherheitsrelevanten Komponenten eine zentrale Herausforderung dar. Nutzer von AM5-Systemen sollten daher die Seiten der jeweiligen Mainboard-Hersteller im Blick behalten und prüfen, ob ein entsprechendes BIOS-Update bereits verfügbar ist. Wer weiterhin auf ältere Firmware setzt, geht nicht nur ein Sicherheitsrisiko ein, sondern verzichtet möglicherweise auch auf die Unterstützung neuer Hardwaregenerationen.

Ebenfalls für dich interessant:

Lenovo: Erste Notebooks mit GeForce RTX 5050 aufgetaucht

Cherry bringt neue Switche: induktiv, magnetisch & mechanisch

ASUS Radeon RX 9060 XT: Vier GPUs mit RDNA 4-Architektur vorgestellt

Samsung Odyssey OLED G6: Erster OLED-Gaming-Monitor mit 500 Hz